5.2. サンプル¶

5.2.1. 概要¶

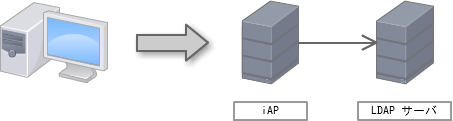

ここでは、実際に開発プロセスに従って認証プロバイダ・プラグインの開発を行う手順を、例を利用しながら説明します。変更する認証方式は、 「LDAP 認証」を利用した認証方式とします。ここで例として利用するプロバイダは、「LDAP 認証モジュール」として intra-mart Accel Platform で実際に提供されているものです。LDAP 認証モジュールでは、LDAP サーバを認証サーバとして利用し、LDAP で管理するユーザ情報を利用して認証を行うように認証方式が変更されます。

5.2.2. ビジネスロジックの範囲を決定する¶

今回対応する範囲は、以下とします。

図 LDAP 構成

5.2.3. ビジネスロジックで必要となる認証プロバイダ・プラグインを決定する¶

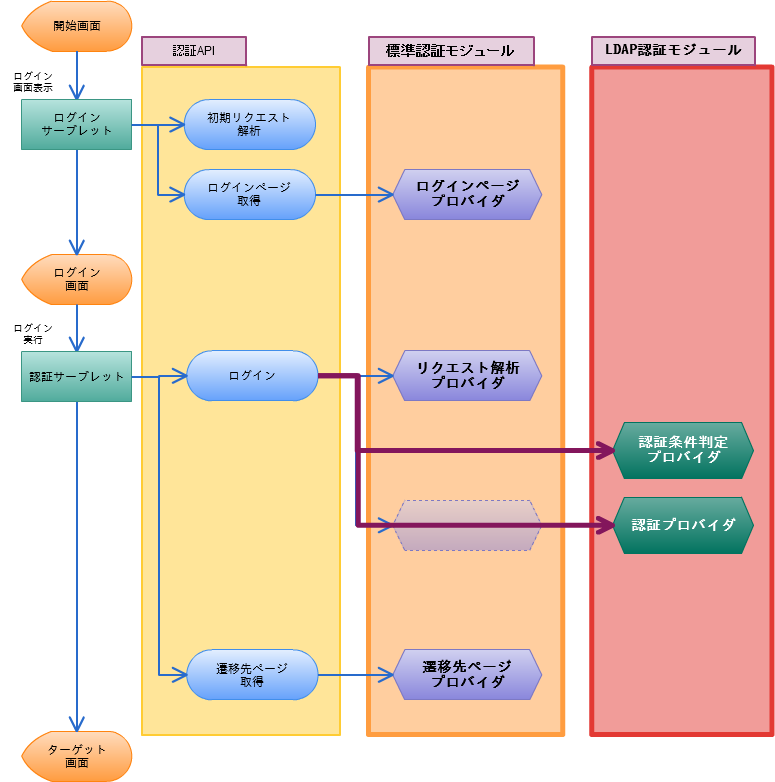

ユーザコード、パスワードのみを扱うため、ログイン画面やリクエスト解析処理、画面遷移処理に変更はありません。標準で提供されるプロバイダをそのまま利用可能です。よって、認証を実行する「認証プロバイダ」のみ必要です。また、LDAP の利用可否を検証するため、「認証条件判定プロバイダ」も作成します。以上より、作成が必要なプロバイダは以下の通りです。

表 認証プロバイダ・プラグイン要否 プロバイダ名 要否 概要 初期リクエスト解析プロバイダ × リクエスト解析プロバイダ × 認証プロバイダ ◯ LDAP 認証サーバに認証を依頼します。 認証条件判定プロバイダ ◯ LDAP 認証サーバが有効かどうかを判定します。 認証リスナ × ログインページプロバイダ × 遷移先ページプロバイダ ×

図 LDAP を利用した認証フロー

提供されないプロバイダは、標準認証モジュールのプロバイダを利用します。認証プロバイダは、標準認証モジュールのものは利用されず、LDAP 認証モジュール で提供されるプロバイダを利用します。

5.2.4. 認証プロバイダ・プラグインを実装する¶

仕様が決まりましたので、それぞれの認証プロバイダ・プラグインを実装します。LDAP を利用するために、LDAP サーバの情報にアクセスするための API が必要となってきますが、認証プロバイダ・プラグインが扱う範囲ではありませんので、以下が既に作成済みとします。

表 LDAP アクセス関連API APIクラス・インタフェース 概要 jp.co.intra_mart.system.security.certification.provider.ldap.LDAPContextInfoModel LDAP 認証を行うための設定情報を保持します。 jp.co.intra_mart.system.security.certification.provider.ldap.LDAPServerInfoModel LDAP サーバの接続情報を保持します。 jp.co.intra_mart.system.security.certification.provider.ldap.LDAPContextInfoBuilder LDAP 設定情報を読み込みます。 このAPIでは、以下のような情報が取得可能です。

コラム

2013 Winter(Felicia) 以前のアップデートを利用する場合、LDAP の設定は設定ファイル「LDAP認証設定ファイル」で設定します。2014 Spring(Granada) 以降のアップデートを利用する場合、「LDAP認証設定ファイル」は「LDAP連携・設定」の初期値として利用します。

5.2.4.1. 作成する認証プロバイダ・プラグイン一覧¶

以下の プロバイダクラスを作成します。

表 LDAP 認証モジュール 認証プロバイダ一覧 プロバイダ名 実装クラス 認証条件判定プロバイダ jp.co.intra_mart.system.security.certification.provider.ldap.LDAPUserCertificationValidation 認証プロバイダ jp.co.intra_mart.system.security.certification.provider.ldap.LDAPUserCertification

5.2.4.2. 認証条件判定プロバイダ¶

LDAP 認証サーバが有効かどうかを判定する処理を実装します。以下に LDAP 認証モジュール で提供される認証条件判定プロバイダのソースの一部を例示します。

5.2.4.3. 認証プロバイダ¶

LDAP サーバに認証を問い合わせる処理を実装します。認証サーバへの問い合わせは、JNDI API を利用して行うことができます。詳しい情報については、JDK の API ドキュメントを参照してください。javax.naming.directory.InitialDirContext.InitialDirContext以下に LDAP 認証モジュール で提供される認証プロバイダのソースの一部を例示します。

表 認証処理結果 条件 処理結果 ユーザが存在し、パスワード検証が成功した場合 CertificationStatus.CR_OK すべての認証サーバでユーザ検索・パスワード検証を行い、検証に失敗した場合 CertificationStatus.CR_NG 通信エラーなどで LDAP サーバのアクセスに失敗した場合 CertificationStatus.CR_ERROR 注意

ここで例として記述しているソースでは、実際のソースの省略可能な部分を省略しています。例えば、InitialDirContext のクローズ処理は記述していません。

5.2.5. 認証プロバイダ・プラグインを登録する¶

5.2.5.1. plugin.xml の作成¶

plugin.xml を作成します。今回は、認証プロバイダのみですので、以下の1つのみを作成し、「認証プロバイダ」、「認証条件判定プロバイダ」を記述してください。

注意

intra-mart Accel Platform の 標準プロバイダの「rank」属性は、「100」が設定されています。プラグインは、「rank」属性の小さい順に読み込まれますので、「100」より小さい値を設定する必要があります。

5.2.5.2. Web Application Server で動作確認する¶

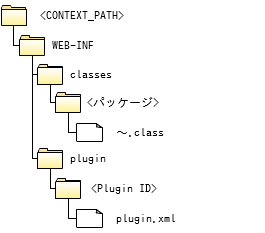

Web Application Server で動作を確認するためには、作成したクラスと plugin.xml を Web Application Server のデプロイ先にコピーします。モジュールを作成することで、War ファイルの作成時に自動的に正しい場所に配置されますが、ここでは動作確認のために以下のパスに手動でコピーします。

図 プロバイダの配置先

ファイルの配置後に、Web Application Server を起動します。これにより、作成した認証モジュールが選択され、LDAP サーバによる認証方式が利用されます。実際に LDAP 認証方式を利用するためには、LDAP サーバの構築と、LDAP の利用情報の設定が必要です。intra-mart Accel Platform のLDAP 認証モジュールを利用した場合の LDAP の利用情報の設定は、「 セットアップガイド 」-「 設定ファイル 」-「 LDAP認証設定ファイル 」を参照してください。LDAP サーバの構築は、利用する LDAP サーバのドキュメントを参照してください。